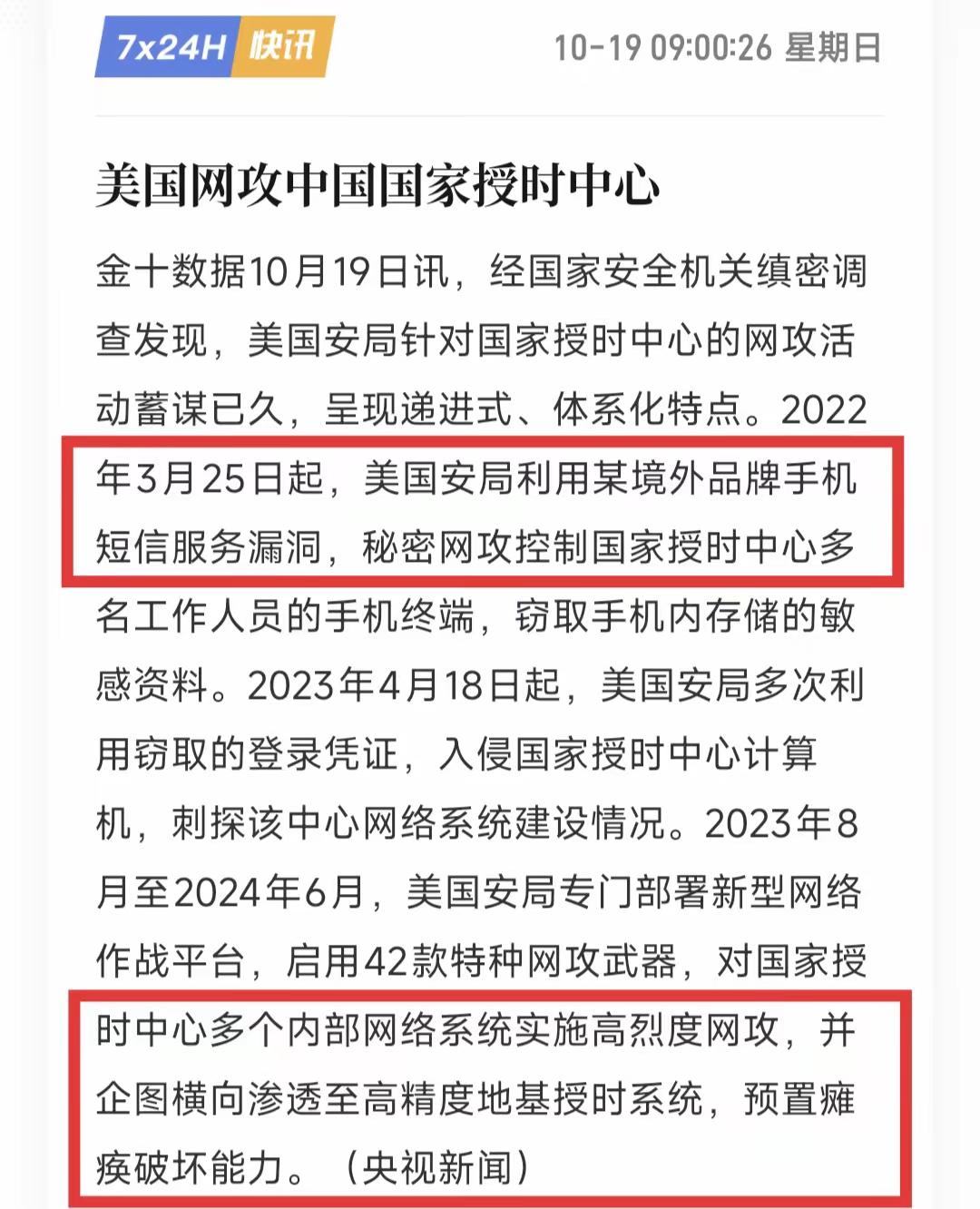

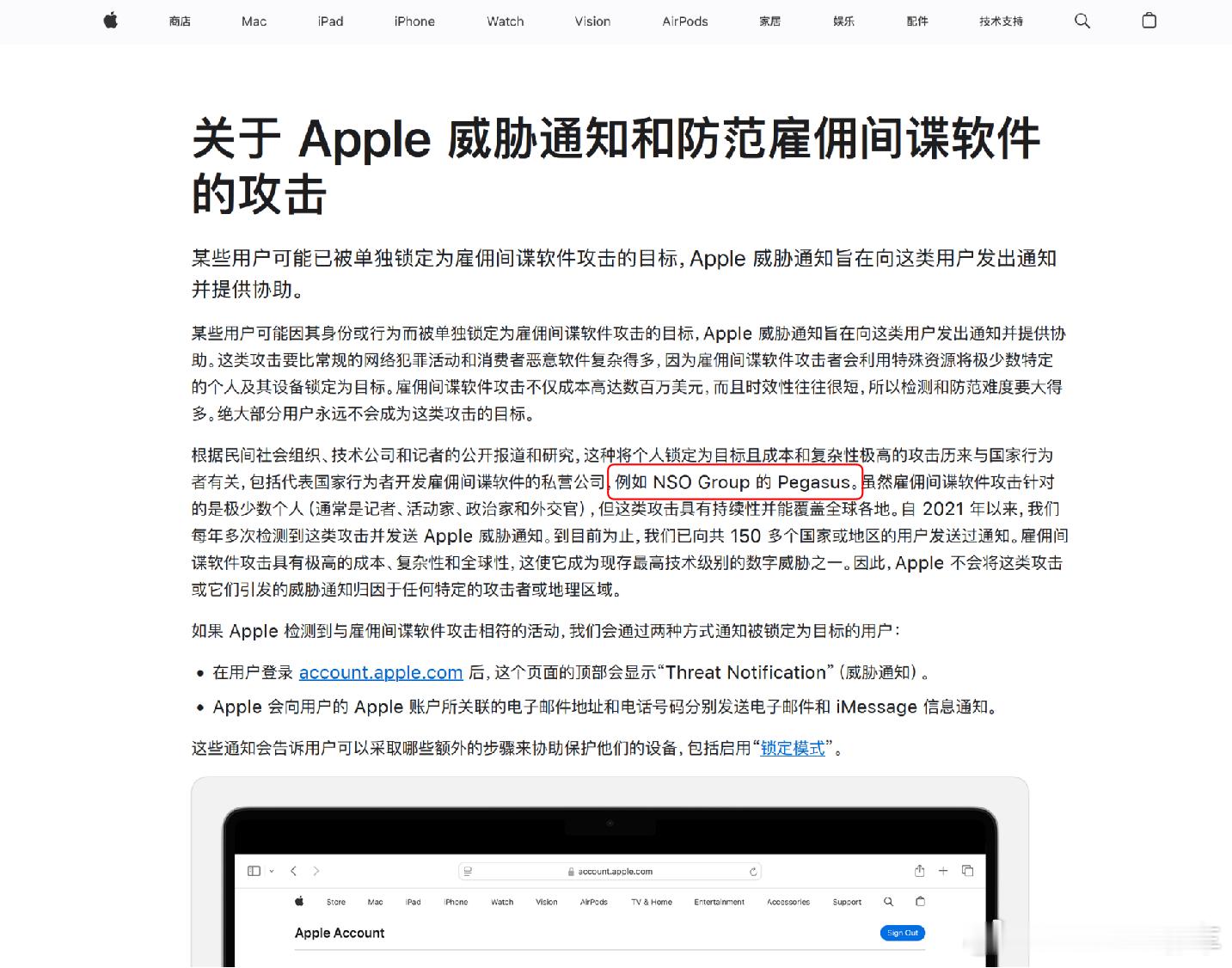

据央视新闻报道,美国国家安全局利用境外手机品牌短信服务漏洞,秘密网攻控制中国授时中心多名手机工作人员手机终端,窃取手机内存储的敏感资料。 别看这条消息很短,但可以读取的信息量很大。 大家最关心的,肯定是新闻里没明说的 "境外手机品牌" 到底是谁。市面上的国外手机品牌就剩三星、苹果和诺基亚,诺基亚现在基本没人用了,首先可以排除。 三星虽然在全球卖得好,但在中国市场早就没了往日的热度,2024 年的市场份额连前五都排不上,关键岗位上很少有人在用。这么一排除,答案其实已经很明显了。 再结合国家安全机关披露的细节,美方用的是 "短信服务漏洞",不用用户点击就能控制手机,这种 "零点击攻击" 手法,俄罗斯安全局 2023 年就曝光过,当时 NSA 正是用 iOS 系统的 iMessage 漏洞监控驻俄外交官,上千台相关品牌手机中招。 中国网络安全产业联盟 2025 年的报告更直接,说美国情报机构长期盯着这个品牌的短信服务搞窃密活动,这些线索都能对上号。 更关键的是这个品牌和美国政府的特殊关系。2013 年斯诺登曝光的 "棱镜计划" 里,它就是和 NSA 合作的科技公司之一,美国情报机构能直接调阅用户的邮件、位置这些数据。 虽然它嘴上说中国用户的数据存在贵州的服务器里,但美国《云法案》明明白白要求,不管数据存在哪个国家,美国企业都得给政府交数据。 2013 到 2017 年,这家公司给美国政府提供了两千多项账户内容,可对中国政府的请求却啥都没给,这差别早就说明问题了。 而且 2025 年 3 月,美国自己的网络安全机构 CISA 还把它的 iOS 系统漏洞列入 "已知被利用漏洞" 目录,等于公开承认这漏洞早被当成攻击武器了。 美国这次攻击可不是一时兴起,而是早有预谋的精密操作。从 2022 年 3 月开始,他们先通过手机短信漏洞控制了授时中心 10 多名工作人员的手机,把通讯录、短信、相册甚至位置信息都偷了个遍。 最要命的是,有个网络管理员的手机里存着办公计算机的登录凭证,美方拿到这个 "钥匙",2023 年 4 月就开始半夜偷偷登录内网,把网络架构摸得一清二楚。 到了 2023 年 8 月,他们干脆动用 42 款特种网攻武器,从监听麦克风的工具到伪造权限的程序,应有尽有,还专门挑北京时间凌晨动手,用全球多地的服务器当 "跳板",生怕被发现。 这些武器的加密强度比银行系统还高,四层嵌套的加密隧道把窃密数据藏得严严实实,要是没被及时发现,后果不堪设想。 可能有人会问,这么重要的岗位,为啥不用国产手机?这背后有历史习惯的问题,前些年国产高端机型在办公软件适配这些细节上确实和国外品牌有差距,不少科研人员用惯了旧设备,切换起来嫌麻烦。 但更关键的是管理上的疏漏,明明有 "境外设备不能存敏感数据" 的规矩,可还是有人把登录凭证存在手机备忘录里,等于主动给黑客递钥匙。 不过这两年情况不一样了,2024 年华为手机销量增长了 37%,已经回到市场第二的位置,vivo 更是冲到了第一,苹果的份额跌到了 15%,还在继续下滑。 国产手机的生态越来越成熟,完全能满足关键岗位的需求,再用境外手机就说不过去了。 这起事件给所有人都敲了警钟,不光是关键岗位的工作人员,普通老百姓也得当心。 现在的手机早就不是打电话的工具了,里面存着咱们的银行卡信息、家庭住址,甚至工作文件,很容易成为窃密目标。 美国 NSA 的攻击手段特别隐蔽,潜伏期能长达好几年,普通杀毒软件根本防不住。咱们能做的就是别图省事,手机系统有更新就赶紧装,别随便点陌生短信里的链接,更别在手机里存身份证照片、银行卡号这些敏感东西。要是发现可疑情况,还能打 12339 向国家安全机关举报,这也是在为国家安全出力。 最让人不齿的是美国的双重标准,他们一边动用 42 款武器对中国搞网络攻击,一边还天天炒作 "中国网络威胁论",简直是贼喊捉贼。 从斯诺登曝光的 "棱镜计划" 到这次攻击授时中心,美国从来没停止过在网络空间的霸权行径,连德国、法国这些盟友都被他们监控,更别说其他国家了。 但这次他们没能得逞,国家安全机关及时发现了攻击,固定了证据,还帮授时中心升级了防御系统,彻底斩断了攻击链路。这说明只要我们提高警惕,筑牢防线,再隐蔽的攻击也能被挫败。 说到底,这场没成功的攻击更像一次实战演练,让我们看清了网络安全不是小事,它就藏在我们手里的每一部手机里,藏在每一次系统更新中。 国家授时中心的 "北京时间" 没被撼动,但它留下的警示得记在心里:关键岗位要用国产设备,日常使用要注意安全,国家要加快自主可控技术的发展。只有这样,才能让美国的网攻武器无机可乘,才能真正守住我们的国家安全防线。